現在では「クラウドファースト」の考え方が当たり前になり、Amazon Web Services(AWS)やMicrosoft Azure、Google Cloud Platform(GCP)のIaaS上にシステムを構築するケースが増えています。IaaSを利用することで、サーバーやストレージ、ネットワーク等の機器を購入する必要がなくなり、システムを短期間で立ち上げることが可能になります。このメリットを評価し、事業部門自らがIaaSを契約し、その上でパッケージソフトなどを動かす事例も増えています。しかしこれによってシャドーITが横行し、十分なセキュリティが確保されていない状態で運用されているシステムも多くなっています。

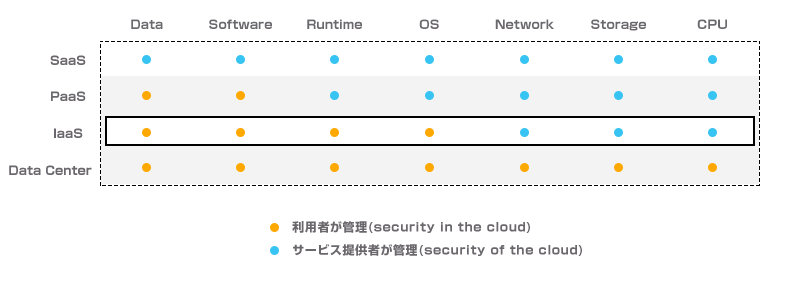

なぜこのような問題が発生するのでしょうか。IaaSではCSP(クラウドサービスプロバイダー)の責任範囲がネットワークやハードウェアの提供に限定されており、その上で稼働するOSから上のレイヤーは、利用者側の責任範囲になるからです。そのため十分なセキュリティの知識がないユーザーが利用した場合に、設定の不備によるセキュリティ事故が発生しやすくなるのです。

業務アプリケーションをオンプレミス環境からAWSやAzureといったパブリッククラウドと呼ばれる環境へ移行する企業が増えていますが、新たな問題も発生しております。

その代表例として挙げたいのが、AWSのユーザーアカウントの取り扱いです。AWSを最初に利用する際には、AWSから付与されるアカウントを利用してアクセスすることになりますが、このアカウントはAWSリソースへのフルアクセスが許可されています。そのためこのアカウントを運用フェーズでもそのまま利用し続けるのは、たいへん危険なことだと言えます。AWSにアクセスするユーザーの役割や、プログラムが必要とする権限に合わせて、それぞれ個別のアカウントを作成・提供する必要があります。

このようなユーザーアカウントの管理やアクセス範囲の設定、アクセス方法の制限などは、AWS Identity and Access Management(IAM)で実施します。IAMユーザーは1つ以上のIAMグループに所属させ、各IAMグループには1つ以上のIAMポリシーを設定します。ここで注意しなければならないのが、全ての権限を持つIAMポリシーの存在です。このようなポリシーが適用されたユーザーは、UNIXの「root」、Windowsの「Administrator」と同じ権限を持つことになります。このようなアカウントが流出してしまえば、極めて危険な状態に陥ります。

またAWSマネジメントコンソールを使用してAWSリソースを操作できるIAMユーザーには、コンソールにサインインするためのパスワードが必要になりますが、そのパスワードポリシーも適切に設定しておかなければなりません。また不正アクセスを防止しやすくするには、すべてのIAMユーザーに対してMFA(Multi-Factor Authentication:多要素認証)を設定することが望まれます。

このようにユーザー管理だけを見ても、デフォルトのままではセキュアな状態とは言えないのです。

Netskope パブリッククラウドセキュリティとは

このような設定の不備は、サーバーや仮想マシンの運用に慣れているITプロフェッショナルであれば、当然のように回避できるものです。しかし十分な知識がないユーザーが仮想マシン運用を行う場合には、見逃されてしまうことが少なくありません。そもそも何が問題なのか、理解せずに運用されているケースも多いのです。

このような問題の解決に役立つのが、「Netskope」の活用です。Netskopeには、Amazon Web Services(AWS)、Microsoft Azure、Google Cloud Platform(GCP)を監査する、「Netskope IaaS Professional」が用意されています。これはNetskopeが継続的にユーザー企業のAWS環境の設定情報を監査し、その評価結果をレポートすると共に、是正手段も提示するというものです。評価方法としては、インターネットセキュリティの標準化団体である「CIS(Center for Internet Security)」のベンチマークに基づいた方法の他、顧客企業独自のルールに基づく評価にも対応しております。現在ではAWSだけではなく、AzureやGCPも評価対象としてカバーしています。

また、パブリッククラウド環境の設定ミスや脆弱性を検出した際に、問題解決・改善手順を示すことにより、セキュリティとコンプライアンスを確保します。さらに、外部や内部からのセキュリティ脅威を検出・保護し、パブリッククラウドからのデータ漏えいを未然に防ぎます。

Netskope IaaS Professionalを活用することで、セキュリティ上の問題につながる設定の不備やミスを、明確な形で可視化できます。また具体的にどうすれば是正できるかも提示されるため、問題解決も迅速に行えます。

設定に問題を抱えたまま運用されている仮想マシンは、攻撃者から見れば絶好の攻撃対象です。またこのような仮想マシンの存在は、スキャンツールを使うことで簡単に発見できます。攻撃者に発見・攻撃される前に、自分たちが運用している仮想マシンが適切な設定になっているか、きちんと確認して対処することをおすすめします。