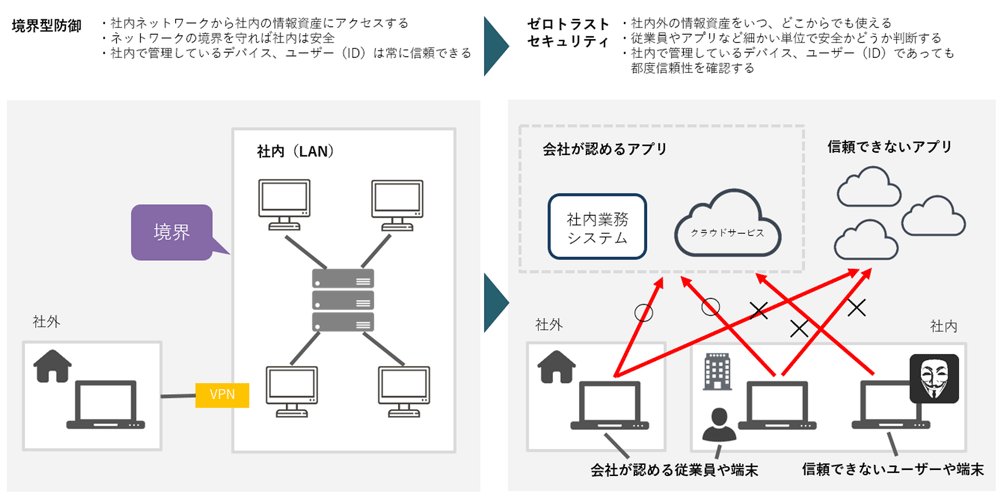

クラウドサービスの活用やモバイル端末の普及によって、すでに境界型セキュリティだけでは十分な安全性を確保できなくなりました。そこで注目されているのがゼロトラストネットワークアクセス(ZTNA)です。

従来の境界型防御では、社内ネットワークを「安全」と判断し、社内ネットワークからアプリへのアクセスを常時許可していました。しかし、ZTNAはどのネットワークからでも、アプリへのアクセスがあるたびに認証/認可が行われます。社内ネットワークからのアクセスだからといって信頼しないのです。

Netskopeのゼロトラストネットワークアクセスである「Netskope Private Access(NPA)」では、Netskopeクラウドを経由し、そこでユーザーを認証した上でアプリなどのアクセス先へと接続する、というものです。つまりNPAは、これまでVPNゲートウェイが担っていた役割を、NPAが担うアクセス形態だと言えます。

NPAは、パブリッシャーというソフトウェアベースの仮想アプライアンスをオンプレやIaaS内に設置します。NetskopeのエージェントをインストールしたPCから、Netskopeのクラウドを介して、パブリッシャーとセキュアな通信を確立することで社内アプリやサーバーなどのリソースに対して、安全なアクセスを提供します。

ZTNA - Netskope Private Accessの特長

- VPN機器の調達が不要

NPAはソフトウェアベースで実現している機能なので、機器の調達も必要とせずパブリッシャーの構築は30分もあれば可能なので、迅速に安全なリモートアクセス環境を実現できるのも大きなメリットとなります。1台のパブリッシャーの動作の目安として、スループット160Mbps、同時32,000コネクションの処理することが可能です。 - クラウドサービス以外にも対応

Web通信だけでなく、TCP/UDPで通信するアプリケーションで利用できるため、社内にある販売管理システムやファイルサーバーにも接続できます。 - アプリへのアクセス制御ポリシーを一元管理

組織・グループ単位で各アプリケーションへのアクセス制御ポリシーを設定することにより、アプリケーション接続ポリシーの一元管理が可能です。また、VPNアプライアンス機器管理も不要となり、クラウド上でポリシーの一元管理ができ、VPNアプライアンス機器のパッチ管理の必要もなく、管理者の運用工数削減が可能です。 - CASB/SWGとの連携でクラウドセキュリティを強化

Netskopeは、ZTNA機能のほかに、CASB(Cloud Access Security Broker)やSWG(Secure Web Gateway)の機能も装備しています。また端末側にインストールするソフトウェアもCASBやSWGと共通となっているため、シンプルな運用が可能です。

従来のリモートアクセスVPNとの違い

| 機能 | リモートアクセスVPN | Netskope Private Access |

|---|---|---|

| ファイアウォール内側のオンプレミスリソースアクセス | ✔ | ✔ |

| ユーザー認証 | ✔ | ✔ |

| デバイスの状態チェックと接続先のセキュリティチェック | ✔ | ✔ |

| ネットワーク単位ではなくアプリケーション単位のアクセス制御 | ─ | ✔ |

| クラウドや社内リソースへのセキュアなアクセス | ─ | ✔ |

| ユーザーはリモートアクセスを意識しない | ─ | ✔ |

| クラウドサービスとして提供 | ─ | ✔ |