EDRを統合した次世代アンチウイルスが必要な理由

サイバー攻撃をビジネスとする犯罪者たちが増加し、日々、新しい攻撃手法が生み出されています。「既知のウイルスや攻撃手法をベースとした従来型のアンチウイルスでは攻撃を防ぎきることができない」。これがセキュリティ対策における最新の常識となっているのです。

現在、セキュリティ対策として求められているのは、犯罪者たちが生み出し続けている新たな攻撃(未知の攻撃)への対応力を備えつつ、万一侵入されたとしても被害を最小限に抑えられる「次世代」型のアンチウイルスなのです。

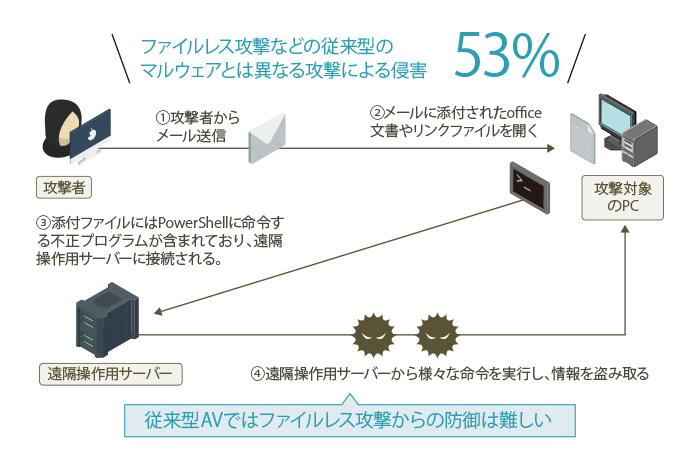

理由1: ファイルレス攻撃の本格化

従来型のサイバー攻撃では、不正なプログラムを含むファイル(マルウェア)をPCに保存・実行させることで感染させる手法が一般的でした。しかし、最近の調査で判明しているのは、ファイル(マルウェア)を利用しないファイルレス(非マルウェア)攻撃の増加です。米ベライゾンの調査では、サイバー攻撃の53%はファイルレス攻撃によるものとされています。ファイルレス攻撃では、PCにもともと搭載されているWindows PowerShellなどを利用してさまざまな命令を実行させるため、PC内で保存・実行されたファイル(マルウェア)を対象としたアンチウイルスでは攻撃を検出することが難しくなっているのです。

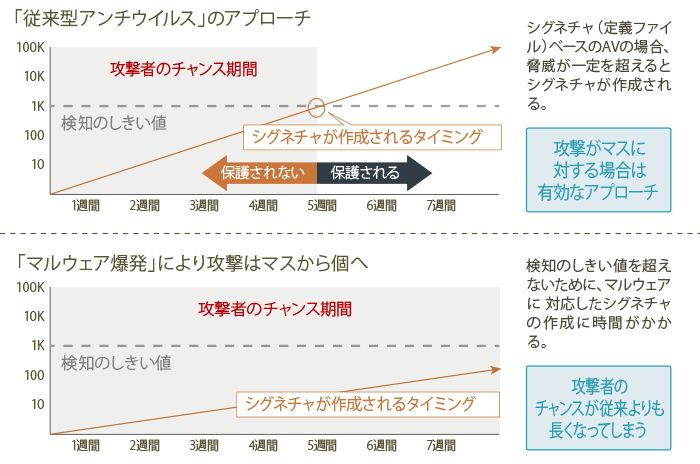

理由2: 攻撃がマスから個へ変化している

サイバー攻撃の傾向は、不特定多数を狙った愉快犯による攻撃から、特定の企業を狙いすまして金銭目的で攻撃する標的型攻撃へと移行しました。標的型攻撃では、目 的の企業向けに作り込まれたマルウェアが利用されるなど、シグネチャ(定義ファイル)ベースのアンチウイルスで検出することが困難な状況になっています。また、マルウェアやその亜種を容易に作成できるツールの普及などでマルウェアそのものの数が膨大になっています。

シグネチャの作成に時間を要するようになるため、シグネチャベースのアンチウイルスでは、最新のリスクに対して即時に対応できなくなっています。

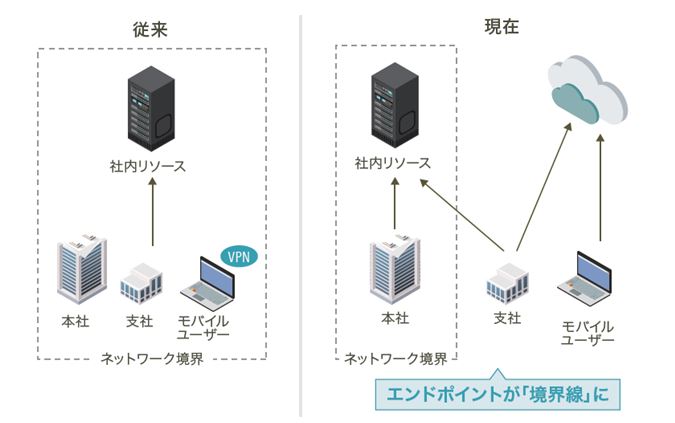

理由3: クラウドによるワークスタイルの変化

クラウドサービスの利用が普及したことで、社外でも社内と同じように仕事ができる環境が整いつつあります。コストや利便性から業務システムをクラウドに移行する企業も増加しています。社会的にも「働き方改革」が政府主導の下に実践されており、クラウドサービスとモバイル端末を活用して社外や自宅でも仕事を行うワークスタイルが多くの企業で定着していくでしょう。

社内ネットワークのセキュリティからモバイル端末(エンドポイント)が切り離されるこのような環境では、さまざまなリスクにさらされるエンドポイントのセキュリティ対策を見直すことが重要です。

理由4: 侵入を前提とした対策が必要に

これまでエンドポイントのセキュリティ対策は「侵入」されないことを目指していました。従来型のアンチウイルスはその典型例ともいえます。しかしどのようなセキュリティ製品でも100%侵入を止めることが不可能なのが現実です。そのため、これからのエンドポイントセキュリティにはマルウェアの侵入兆候を察知し、被害を最小限に食い止め、さらに事後対応のために被害の範囲や原因を特定し二次被害を食い止めることも必要とされています。またインシデントから通常業務にいかに早く復帰させるかといったことも求められます。

次世代アンチウイルス VMware Carbon Blackとは

このように脅威は刻一刻と進化します。完璧な防御は不可能です。被害を最小限にするアプローチとして、VMware Carbon Blackをお勧めします。

VMware Carbon Blackは、クラウド上でビッグデータの解析の一つであるイベントストリーミング処理を利用してリアルタイムにファイルだけでなくイベントの流れ(関係性)を分析してセキュリティリスクを判断する「ストリーミングプリベンション」機能を採用しています。

そのため、未知のマルウェアやファイルレス(非マルウェア)攻撃であっても検出が可能です。また、EDR(エンドポイントでの検知と対応)機能によりエンドポイントのイベント情報を収録していますので、セキュリティインシデントに繋がる可能性のあるイベントへの対応の優先づけや万一の感染時には、被害が拡大する前の早期検知と初期対応から復旧までをも実現します。

- カテゴリ別

- 製品別

-

- Aikido Security

- Box

- Check Point社製品

- CrowdStrike

- Deep Instinct

- Goldfire

- IHS

- IMail Server

- Ivanti(旧LANDESK)シリーズ

- KnowBe4

- LANSCOPE

- MAJESTY

- MobileIron

- MS&ADサイバーリスクファインダー

- Netskope

- OneLogin

- Okta

- Quality社製品

- Reflectionシリーズ

- SecurityScorecard

- SentinelOne

- SKYSEA Client View

- SS1

- Valimail

- VMware Carbon Black

- サイバネットクラウド

- シマンテック製品

- ソリューション別

サイバネットシステム株式会社 ITソリューション事業部

サイバネットシステム株式会社 ITソリューション事業部