これからの対策は侵害を前提にすること侵害後の対応を迅速化する「EDR」とは?

サイバー攻撃の被害は年々増え続け、その攻撃手法も高度化し続けています。日々膨大な数のマルウェアの亜種が誕生し、パッチが提供されていない脆弱性を狙うゼロデイ攻撃も、もはや珍しいものではなくなりました。セキュリティアプライアンス等によって、攻撃をネットワーク境界で防ぐことも困難になっています。最近ではSSLによる暗号化通信が一般化しており、これを悪用することでセキュリティアプライアンスをすり抜ける攻撃も増えているからです。

サイバー攻撃を完全に防ぐことは、もはや困難な時代になっているといえるでしょう。これからのセキュリティ対策は、侵害されることを前提に確立していく必要があります。ここで重要なのが、侵害されてから対処に至るまでの時間の短縮です。たとえマルウェアが感染したとしても、感染した端末をいち早く識別してネットワークから遮断し、他の端末への感染拡大を防ぐことができれば、被害を最小化できるからです。

セキュリティ侵害の発生から検知までに要した日数は3〜6ヶ月!?

しかし現在でも多くの組織が、このようなセキュリティ対策を実現できていません。

2016年のセキュリティ脅威を分析した「Mandiant M-Trends 2017」によれば、調査対象の組織がセキュリティ侵害を検知するまでの時間の中央値は99日となっており、アジア太平洋地域に限定した場合には172日だったといいます※1。つまり平均的な企業は、侵害を受けてから3〜6か月もの間、侵害を受けていることに気が付かないのです。これだけの期間セキュリティ侵害を放置しておけば、侵害された端末もかなりの数に上る可能性があります。当然ながらそれを調べ上げるにも時間がかかり、抜本的な対応と復旧までにはさらなる時間がかかります。これだけの猶予期間が与えられれば、攻撃者は機密情報取得等の目的を、悠々と果たしてしまうでしょう。

このような問題を解決するための対策として、近年注目を集まるようになったのが「EDR(Endpoint Detection and Response)」です。ガートナーは2017年6月に「2017年のセキュリティのトップ・テクノロジー」を発表していますが、EDRはその1つに挙げられています※2。その中でガートナーは、2020年までには大企業の80%、中堅企業の25%、中小企業の10%が、EDRに投資すると予測しています。

従来型エンドポイントセキュリティとの違いとEDRが実装すべき3種類の機能

ではEDRは、従来から存在するエンドポイントセキュリティと、どこが違うのでしょうか。

従来のアンチウイルス等のエンドポイントセキュリティは、攻撃からの防御に重点を置いています。シグネチャーやふるまい検知によってウイルスやマルウェアの特徴を照合し、それを検出・駆除することで防御を行っているのです。これに対してEDRが重視しているのは、攻撃を受けた後の検知・調査・原因分析です。セキュリティ侵害をいち早く検知・可視化することで、侵害後の対応を迅速化し、被害を最小化するのがその狙いです。

EDRに求められる機能は、大きく3種類あります。

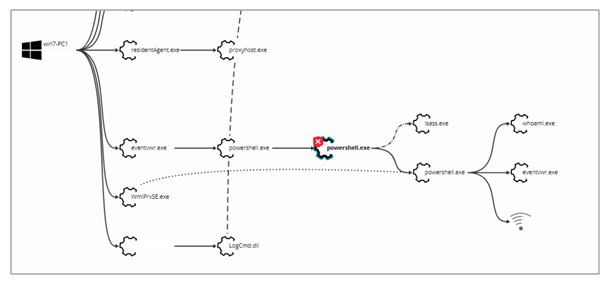

第1はセキュリティ侵害の検知と可視化です。侵害を受けたというインシデントをいち早く検知し、その侵害がどこまで広がっているのか、どのようなルートで侵害が行われたのか、これによってどのような影響が出ているのか、などの調査を支援します。そのためには、エンドポイントのイベントログを常に取得し、それらの関係性をつなぎ合わせる機能を持たなければなりません。

●管理者画面に表示されたセキュリティ侵害の流れを可視化。画面は「CB Defense」から引用

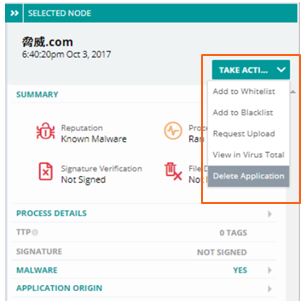

第2は侵害発生時の初期対応です。侵害を受けた端末の隔離、ブラックリストへの登録、マルウェアの削除、リモートからのプロセス遮断等の機能が必要です。

●管理者画面に表示された侵害発生時の初期対応例。画面は「CB Defense」から引用

そして第3が再発防止の支援です。そのために使われるのが「IOCファイル」です。これは侵害を受けた端末で見つかった「侵害の痕跡(Indicator of Compromise)」を定義するファイルであり、これを作成・共有することで、同様の侵害をより短時間で検出できるようになります。

EDRを活用することで、サイバー攻撃を受けた後の対応時間を、大幅に短縮できます。社内にCSIRTを設置している場合でも、このようなツールの有無によって、対応力は大きく左右されることになるでしょう。

もちろんEDRは、アンチウイルスを置き換えるものではありません。あくまでも侵害後の対応を迅速化するものであり、その前段となる「侵害を防止する仕組み」も依然として必要です。ここで重要な役割を果たすのがアンチウイルスですが、これもより強力な機能が求められるようになっています。

ではこれからのアンチウイルスは、具体的にどうあるべきなのでしょうか。次回はこれについて解説します。

VMware Carbon Black Cloud Endpoint Standardとは

VMware Carbon Black Cloud Endpoint Standard(旧CB Defense、以下Endpoint Standard)は、あらゆるサイバー攻撃からコンピューターを保護する次世代アンチウイルス+EDRソリューションです。マルウェア攻撃だけでなく、メモリやPowerShellなどスクリプト言語を悪用する非マルウェア(ファイルレス)攻撃などをブロックするとともに、万一の際にも侵入状況の把握やその対応を行うことができます。

詳しくはこちら

様々な企業が「VMware Carbon Black Cloud」を活用しています

株式会社ユーシン精機様

運用負荷をかけることなく、24時間365日エンドポイントセキュリティ強化を実現

スマートニュース株式会社様

脅威を分かりやすく可視化 運用も容易な次世代アンチウイルス+EDRを選択

HRBrain様

CB Defense導入の決め手になったのは、「Mac対応」と「EDR」が次世代アンチウイルスに統合されていた点

NTTスマイルエナジー様

CB Defenseの導入で「マルウェア等の最新の脅威から守られているという安心感」を得ることができた

- カテゴリ別

- 製品別

-

- Aikido Security

- Box

- Check Point社製品

- CrowdStrike

- Deep Instinct

- Goldfire

- IHS

- IMail Server

- Ivanti(旧LANDESK)シリーズ

- KnowBe4

- LANSCOPE

- MAJESTY

- MobileIron

- MS&ADサイバーリスクファインダー

- Netskope

- OneLogin

- Okta

- Quality社製品

- Reflectionシリーズ

- SecurityScorecard

- SentinelOne

- SKYSEA Client View

- SS1

- Valimail

- VMware Carbon Black

- サイバネットクラウド

- シマンテック製品

- ソリューション別

サイバネットシステム株式会社 ITソリューション事業部

サイバネットシステム株式会社 ITソリューション事業部