コラム

【サイバネットのValimail活用事例】Valimailでなりすましメールを防ぐ!

~なりすましメールを検知~

実際に発生したなりすましメール事例と、Valimailでの検知方法をわかりやすく解説します

貴社を語ったなりすましメール、気づけていますか?

ビジネスメール詐欺(BEC)やドメインなりすましによる被害が後を絶ちません。

悪意ある第三者が、企業のドメインをかたってメールを送信し、顧客や取引先との信頼を損なう──これは決して他人事ではありません。

サイバネットでは、Valimailを活用し、DMARCの導入を推進。

DMARCポリシーを「p=reject」に設定したことで、なりすましメールが受信側で自動的に拒否されるようになり、実質的になりすましメールの“遮断”が可能となりました。

今回、Valimailの可視化レポートによって、当社ドメインを装ったなりすましメールの存在が発覚。

実際にどのように脅威を検出し、対応に至ったのか──サイバネットが解説する動画とともに、リアルな事例をお伝えします。

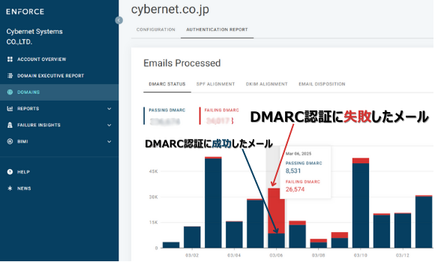

突然の異変、DMARCエラー急増をレポートで検出

2025年3月、Valimailのレポート画面に異常な傾向が現れました。

通常は認証に成功したメール(画面の青色部分)が多く表示されるグラフに、認証失敗(画面の赤色部分)の割合が急激に増加していたのです。

この変化は、DMARCの仕組みが不審な送信を検知した兆候と捉え、すぐに詳細な確認を行いました。

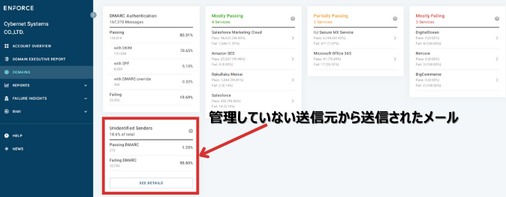

不審な送信元の特定

異常が発生した期間に絞って、Valimailのレポートを詳しく確認しました。

まず最初に、当社が通常利用しているクラウドサービス(例:メール配信ツールやCRMなど)や、正規のメール送信元に問題がないかをチェックしました。

これらに問題がないことが分かった後、「Unidentified senders(未確認の送信元)」という項目に注目しました。

この項目には、当社で管理していない送信元から送信されたメールの情報が記録されています。

その中に、DMARC認証に失敗したメール(=信頼できない送信)が多数含まれていたのです。

メール送信元の詳細を調べた結果、当社で管理・使用していないIPアドレスや海外(ポーランド)のサーバーから、当社のドメイン「cybernet.co.jp」を使ってメールが送られていたことが判明しました。

つまりこれは、当社になりすました“偽のメール”が、実際に送信されていたということです。

サイバネットでは、このような不審ななりすましメールを未然に防ぐために、DMARCのポリシー設定を「p=reject(認証に失敗したメールは受信側で拒否)」にしています。

この設定により、当社の名前をかたった偽のメールが相手に届かないように“遮断”する仕組みを構築しています。

Valimailのレポート画面では、こうした不審な送信の情報をグラフや一覧で見える化してくれるため、異常の兆候を早期に発見し、迅速な対応が可能になります。

Valimailが支える、DMARC運用と不正メールの早期発見

今回のように、なりすましメールを”遮断”するとともに、いち早く異常を検知できたのは、DMARCポリシーを「p=reject」に設定し、Valimailで運用していたからです。

Valimailは、DMARCの設定・維持を支援しながら、送信元の状況をわかりやすく可視化します。

専門的な知識がなくても、どこで・どのような認証エラーが起きているのかを簡単に把握できます。

また、不審な送信元の特定もスムーズに行えるため、継続的な運用管理にも高い効果を発揮します。

なりすましのリスクを“見える化”することが、結果として防止につながる。

Valimailは、その仕組みをシンプルに実現できるツールです。

まとめ

DMARCの運用は、一度設定して終わりではなく、継続的な監視と改善が求められるプロセスです。

Valimailのように可視化と自動化を両立できるツールがあれば、限られた人員でも安定したセキュリティ運用が可能になります。

「自社ドメインが悪用されていないか不安」

「DMARCの設定が正しく機能しているか分からない」

そんな方は、ぜひ一度DMARC無償診断から始めませんか?