コラム

【2026年最新版】SAST vs DAST:アプリケーションセキュリティ最適化ガイド

SASTとDASTの違い、メリット・課題を比較し、AIを活用した誤検知削減とAppSec最適化の最新手法をわかりやすく解説します。

本記事は、Aikido Security社が発信する以下のアプリケーションセキュリティに関する公式コンテンツを、日本市場向けに翻訳・再構成したものです。

この記事で学べること:

- SASTとDASTの違いと、それぞれのメリット・デメリットを解説。

- 開発効率を落とさずに脆弱性を早期発見・修正するための具体的な手法がわかります。

- AIを活用して誤検知を85%削減し、真に修正すべきリスクに優先順位を付ける最新手法をご紹介します。

現代のアプリケーションは複雑かつ分散化しており、絶えず変化し続けています。そのため、セキュリティテストの重要性はかつてないほど高まっています。 ソフトウェアのライフサイクルの各段階で異なるコンポーネントを検証する必要があり、デプロイ前に発見できる脆弱性もあれば、実行時(ランタイム)にのみ表面化するものもあります。

アプリケーションのどこで、いつ脆弱性が発生するかを理解することは、効果的な防御を築くための第一歩です。 この課題を解決するために最も広く採用されている2つのアプローチが、SAST(静的アプリケーションセキュリティテスト)とDAST(動的アプリケーションセキュリティテスト)です。

SAST vs. DAST:視点の違い

SASTはコードの内部を「内側から外側へ」分析するのに対し、DASTは「外側から内側へ」テストを行います。

具体的な違いを以下に記載します。

- SASTツール

アプリケーションがデプロイされる前にソースコードを精査し、開発段階で安全でない関数、ハードコードされた認証情報、ロジックの欠陥などを検出します。 - DASTツール

アプリケーションの稼働中にセキュリティテストを実行します。攻撃者のようにシステムを探索し、SQLインジェクション、XSS、認証のバイパスなど、悪用可能な弱点を特定します。

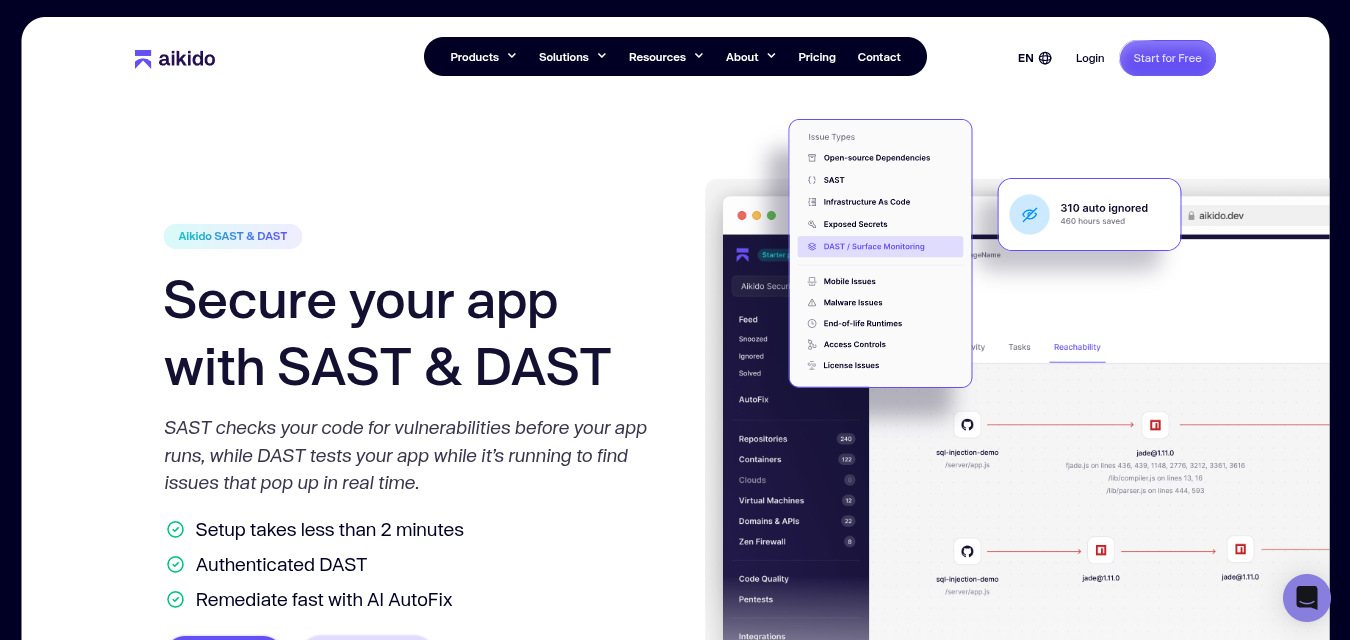

どちらも不可欠な手法ですが、ソフトウェア開発ライフサイクル(SDLC)の異なる段階で、異なる目的を果たします。 信頼性の高いセキュリティプラットフォームをお探しなら、業界をリードするSASTとDASTを提供するAikido Securityが最適な選択肢です。Aikidoを導入すれば、開発の早期段階で脆弱性を捕捉し、稼働後のアプリケーションの安全性も同時に検証できます。

Aikido SecurityのSASTモジュールは、AIを活用して誤検知を最大85%削減します。 ルールを継続的に最適化し、検出結果を関連付けることで、ノイズを排除します。 また、コンテキストとリスクレベルに基づいて各検出結果に優先順位を付け、AIによる修正案を提示することで、チームは最も重要な脆弱性の解決に集中できます。

一方で、AikidoのDASTモジュールは、攻撃対象領域(アタックサーフェス)を可視化し、潜在的なリスクを明確にします。 公開・自社運用の両アプリケーションをスキャンし、認証済みDAST機能によって、ログインユーザーが本来アクセスできないはずの機密データへ不正に到達できないかを検証します。 検出結果はわかりやすく整理・説明されるため、専門的な知識がなくても迅速な判断と対応が可能です。

さらにAikidoは、SASTやDASTだけでなく、SCA、APIセキュリティ、クラウドスキャン、シークレット検出、AIペネトレーションテストなど、包括的なセキュリティ機能を単一のスイート、あるいはスタンドアロンのスキャナーとして提供しています。AIを用いてSDLC全体の検出結果を相関分析することで、真に悪用可能な脆弱性を浮き彫りにします。

AST(アプリケーションセキュリティテスト)とは?

Aikido Security アプリケーションセキュリティテスト

AST(アプリケーションセキュリティテスト)とは、設計から本番運用に至るまで、SDLC(ソフトウェア開発ライフサイクル)の各段階で脆弱性を特定・修正し、未然に防ぐための体系的なアプローチです。コード分析、ランタイムテスト、攻撃シミュレーションなどの手法を組み合わせることで、攻撃者に悪用される前にセキュリティ上の欠陥を洗い出します。

ASTには、SASTやDASTのほか、RASP、IaCスキャン、ペネトレーションテスト、SCAなど多様な手法があります。その中でも、開発工程と実行環境の双方をカバーできるSASTとDASTは、特に広く採用されている代表的なアプローチです。

SAST(静的解析):開発初期に脆弱性を検出するアプローチ

SAST(Static Application Security Testing)は、アプリケーションを実行せずにソースコードを解析するホワイトボックス型のテスト手法です。

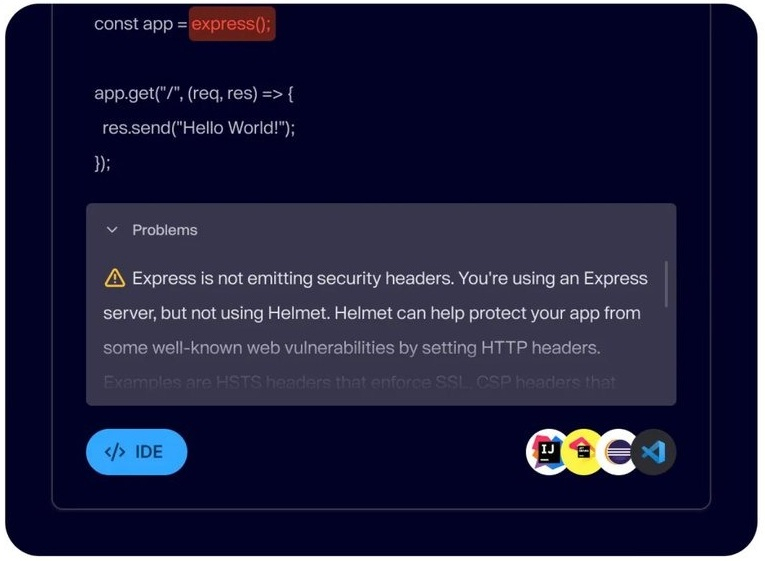

SASTを活用することで、開発者はコーディング中やコードレビューの段階で脆弱性を早期に特定できます。IDEやCI/CDパイプラインへ容易に統合できるため、コミットやプルリクエストの段階でセキュリティチェックを自動化し、問題を未然に防ぐことが可能です。

SASTが検出できるもの

SASTは、SQLインジェクション(SQLi)やクロスサイトスクリプティング(XSS)といった代表的なインジェクション脆弱性、ハードコードされた認証情報、不適切なデータ処理など、コードレベルに潜むセキュリティ上の問題を検出します。Aikido Securityのようなツールでは、ソースコードを既知の脆弱性データベース(NVDなど)と照合し、AIによってリスクの優先順位付けを行います。これにより、開発者は重要度の高い問題から効率的に対応できます。

一方で、SASTは対応言語に依存するほか、設定ミスや実行時の依存関係など、環境に起因する脆弱性までは検出できないという制約もあります。

SASTのメリット

- 早期発見

デプロイ前の開発・ビルド段階で脆弱性を特定できるため、修正コストを大幅に抑えられます。 - 開発環境への容易な統合

IDEやCI/CDパイプラインに組み込み、コミットやプルリクエストのタイミングで継続的にフィードバックを得られます。 - 実行環境が不要

ソースコードのみを対象とするため、アプリケーションが動作していない初期段階でも検査が可能です。 - 具体的な修正箇所の提示

問題のあるファイルや行番号を明示し、迅速な修正を支援します。 - セキュアコーディングの定着

危険な実装パターンを継続的に可視化することで、開発チーム全体のセキュリティ意識とコード品質を向上させます。 - 高いコードカバレッジ

実行されないコードパス(デッドコード)を含め、コードベース全体を網羅的に検査できます。 - コンプライアンス対応の支援

PCI DSSやSOC 2などの規制要件に対する証跡として活用できます。

SASTの課題

- 悪用可能性の判断が難しい

潜在的な弱点は特定できても、それが実際に攻撃に利用可能かどうかまでを正確に評価することは困難です。 - 既知のパターンへの依存

定義済みのルールやシグネチャに基づいて検出するため、複雑なビジネスロジックに起因する欠陥を見逃す可能性があります。 - 実行時の可視性の限界

設定ミスや認可の不備など、アプリケーションの動作環境に依存する問題は検出対象外となります。

なぜSASTが重要なのか?

SASTは開発の早期段階で脆弱性を検出できるため、本番環境へデプロイされる前に問題へ対処できます。これにより、修正作業はより容易になり、コストも大幅に抑えることが可能です。

Aikido Securityは、IDE上でSASTに基づくセキュリティアドバイスをリアルタイムに提供します。

DAST(動的解析):攻撃者視点で実行時の脆弱性を検出する手法

DAST(Dynamic Application Security Testing)は、稼働中のアプリケーションを対象に評価を行うブラックボックス型のテスト手法です。ソースコードへのアクセスは不要で、外部から攻撃を模擬することで、実運用環境におけるセキュリティリスクを検証します。

DASTが検出できるもの

DASTツールはUIやAPIを通じてアプリケーションと対話し、さまざまな入力パターンを試行することで、認可の不備、サーバー設定の誤り、クロスサイトリクエストフォージェリ(CSRF)など、実行時に顕在化する脆弱性を特定します。

DASTは動作中のアプリケーションを必要とするため、通常はプリプロダクション環境や本番環境に近いフェーズで実施されます。HTTPやgRPCなどの標準プロトコルを用いて検査を行うため、特定のプログラミング言語に依存しない点も特徴です。

DASTのメリット

- ソースコード不要

HTTPやgRPCなどの標準プロトコルを通じて外部から検査できます。 - 実行時・設定の問題を検出

認可の問題やサーバーの設定ミスなど、稼働環境で初めて明らかになる脆弱性を発見できます。 - 言語・フレームワーク非依存

挙動を検証するため、あらゆる技術スタックに適用可能です。 - 低い誤検知率

実際のレスポンスや挙動に基づいて評価するため、静的解析に比べて精度が高い傾向があります。 - 防御策の有効性を検証

デプロイ済みのセキュリティ対策が意図通り機能しているかを検証できます。

DASTの課題

- 根本原因の特定が難しい

問題を検出できても、該当するコード箇所を直接特定することはできません。 - 検出タイミングが後工程になる

動作環境が必要なため、SDLC後半での実施となり、修正コストが高くなる傾向があります。 - 網羅性に限界がある

複雑な操作や認証フローを伴う機能など、外部から到達しにくいパスは十分に検査できない場合があります。

SAST vs DAST 比較

両手法の違いを表にまとめました。

| 特徴 | SAST(静的解析) | DAST(動的解析) |

|---|---|---|

| 主な焦点 | ソースコードに潜むセキュリティ上の問題の検出 | 実行時の挙動に基づく脆弱性の検出 |

| テスト手法 | ホワイトボックス(内部構造を分析) | ブラックボックス(外部から攻撃を模擬) |

| アプリの状態 | 実行不要 | 稼働中のアプリが必要 |

| コードへのアクセス | 必要 | 不要 |

| 実施フェーズ | 設計〜実装〜CI段階など、開発の早期工程 | プリプロダクション/本番に近い段階など、後工程 |

| 言語依存性 | あり(対応言語に依存) | なし(プロトコル/挙動ベース) |

| 主な検出内容 | SQLi、XSS、シークレット露出、不安全な実装パターン | 認可の不備、設定ミス、実行時の脆弱性 |

| 修正ガイド | 該当ファイルや行番号を特定しやすい | 原因となるコード箇所の特定は難しい |

SASTとDASTを組み合わせた包括的なアプローチ

SASTとDASTはいずれも不可欠な手法ですが、それだけではIaCやSCA、ペネトレーションテストが求められる領域まで十分にカバーすることはできません。実効性のあるセキュリティ体制を構築するには、アプリケーションスタック全体を網羅する包括的なアプローチが必要です。

Aikido Securityは、開発者のワークフローに配慮して設計されたAI駆動型のAppSecプラットフォームです。SAST、DAST、IaCスキャン、シークレット検出、AIペネトレーションテストなどの機能を統合し、AIによって各スキャナーの検出結果を相関分析することで、不要なアラートを削減し、トリアージと修正対応を効率化します。

広範なカバレッジとコンテキストに基づく優先順位付けにより、AikidoはSDLCの各段階におけるセキュリティ管理をシンプルにします。

アプリケーションセキュリティの高度化をご検討中の方は、Aikido Securityの評価版をご活用ください。

よくある質問(FAQ)

- Q:なぜ開発者にとってアプリケーションセキュリティテストが重要なのですか?

A:SDLCの早期段階で脆弱性を特定することで、修正に要する時間とコストを大幅に抑えられるためです。Aikido Securityは、AIの支援によりセキュリティチェックを開発ワークフローへ組み込み、開発スピードを維持しながら継続的な検査を可能にします。 - Q:DASTはWebアプリケーション専用ですか?

A:HTTPなどのネットワークプロトコルを介して検査を行うため、WebアプリケーションやAPIでの活用が一般的です。ただし、ネットワーク経由でアクセス可能なインターフェースを持つ内部サービスにも適用できます。 - Q:SASTやDASTでは、どのような脆弱性が検出されますか?

A:SASTは、ソースコードを解析し、既知の脆弱性シグネチャ(CVEデータベースの情報を含む)と照合することで、SQLインジェクション※1やXSS(クロスサイトスクリプティング)※2、安全でないデシリアライズ※3、ハードコードされたシークレット※4といったコードレベルの脆弱性を検出します。一方、DASTは実行時の挙動に着目し、認証の不備、認可のバイパス、セキュリティ設定の誤りなど、ランタイム環境で顕在化する問題を特定します。 - Q:ペネトレーションテストとDASTは同じものですか?

A:両者は異なります。DASTはSDLC全体を通じて実施可能な自動化・反復型のテストであるのに対し、ペネトレーションテストは、専門家が攻撃者の視点で実施する定期的なセキュリティ診断を指します。

注釈

※1 「SQLインジェクション」

アプリケーションの入力フォームなどに不正なSQL文を埋め込み、データベースを不正に操作する攻撃手法。入力値の検証やエスケープ処理が不十分な場合に発生し、情報漏えいやデータ改ざん、認証の回避など深刻な被害につながる。

※2 「XSS(クロスサイトスクリプティング)」

Webアプリケーションに悪意あるスクリプトを埋め込み、ユーザーのブラウザ上で実行させる攻撃。攻撃者はセッション情報の窃取やフィッシング画面の表示などを行うことができる。主な原因は、ユーザー入力に対して適切な検証やエスケープ処理を行わずに出力すること。

※3 「安全でないデシリアライズ」

デシリアライズとは、保存・転送用に変換されたデータを元のオブジェクト形式に復元する処理を指す。安全でないデシリアライズは、信頼できないデータを検証せずに復元することで、任意コード実行や権限昇格などの重大な攻撃を引き起こす可能性がある。

※4 「ハードコードされたシークレット」

APIキーやパスワード、トークンなどの機密情報をソースコード内に直接記述してしまう状態を指す。コードが外部に公開された場合やリポジトリが侵害された場合、即座に不正利用されるリスクがある。