コラム

オープンソースライセンスによるソフトウェア開発に潜むコンプライアンスリスクとは

オープンソース利用が当たり前となった現在のソフトウェア開発において、見落とされがちな「ライセンスリスク」とその実践的な管理方法を解説します。

本記事は、Aikido Security社が発信する以下のアプリケーションセキュリティに関する公式コンテンツを、日本市場向けに翻訳・再構成したものです。

この記事で学べること:

- オープンソースライセンスリスクとは何か、その本質と見落としがちなポイントを理解できます。

- 主要なライセンス種別と、企業にもたらす具体的なリスクを整理できます。

- ライセンスリスクを継続的に管理するための実践的な方法とツール活用法が分かります。

現代のソフトウェアはオープンソースに大きく依存しています。しかし、ライセンス条項を正しく把握しないまま製品やサービスを出荷してしまうと、意図せず法的義務を負ったり、コンプライアンス違反に発展したりする可能性があります。

本記事では、そうした「見えにくいリスク」を未然に防ぐために、開発現場で実践できる具体的な管理手法について解説します。

オープンソースライセンスリスクとは何か?

すべてのオープンソースパッケージにはライセンスが付与されており、利用条件や遵守すべき義務が定められています。ライセンスリスクとは、これらの義務が自社のビルド方法、提供形態、収益モデル、あるいは社内ポリシーと抵触する可能性を指します。例えば、次のようなケースが挙げられます。

- コピーレフト※1系ライセンスにより、特定の条件下でソースコードの公開が求められる

- 著作権表示やライセンス条文の同梱など、帰属表示義務が発生する

- 商用利用を制限する条項が含まれている場合がある

- 社内で許容していないライセンスが依存関係の中に含まれてしまう

オープンソースそのものが危険というわけではありません。しかし、ライセンスという「ルール」は必ず適用されます。その前提を踏まえた上で活用することが重要です。

※1 「コピーレフト」

ソフトウェアの利用・改変・再配布を認める一方で、派生物にも同じライセンス条件の適用(ソースコード公開など)を義務付ける仕組み。

よく使われるライセンスと注意すべきリスク

| ライセンス | 種別 | 主な利用領域 | 注意すべき主なリスク |

|---|---|---|---|

| MIT | 許諾型(Permissive) | JavaScript、npm、Python | 配布時に著作権表示およびライセンス文面の同梱が必要。製品出荷時に見落とされやすい。 |

| BSD(2-Clause / 3-Clause) | 許諾型 | インフラ系、ネットワーク系ライブラリ | 帰属表示が必要。3-Clauseでは貢献者名を宣伝目的で使用することが制限される。 |

| Apache 2.0 | 許諾型 | Java、クラウドネイティブ、CNCF関連プロジェクト | 帰属表示およびNOTICEファイルの同梱が必要。特許権の終了条項(パテントクローズ)を含む。 |

| ISC | 許諾型 | システム系ツール | MITとほぼ同様だが、帰属表示は必要。 |

| GPL v2 | 強いコピーレフト | システムツール、旧来のライブラリ | 結合物として配布する場合、ソースコード公開義務が発生する可能性がある。 |

| GPL v3 | 強いコピーレフト | セキュリティ系、暗号、CLIツール | 反Tivo化条項および特許条項を追加。企業ポリシーで禁止されることが多い。 |

| LGPL v2.1 / v3 | 弱いコピーレフト | C/C++共有ライブラリ | 動的リンクは許容される場合が多いが、静的リンクや改変時にはソース公開義務が生じる可能性がある。 |

| AGPL v3 | ネットワーク型コピーレフト | データベース、バックエンドサービス | SaaS提供のみの場合でもソースコード公開義務が発生する可能性がある。 |

| MPL 2.0 | ファイル単位コピーレフト | Firefox、一部バックエンドライブラリ | ライセンス対象ファイルの改変部分は開示が必要。ファイル混在時に管理が複雑になりやすい。 |

| CDDL | 弱いコピーレフト | データベース、旧来のJava | GPLと互換性がなく、ライセンス衝突により再配布できない場合がある。 |

| EPL 2.0 | 弱いコピーレフト | Javaフレームワーク | ファイル単位のコピーレフト。GPLとの互換性問題がある。 |

| SSPL | ソース公開型(OSI非承認) | データベース(例:MongoDB派生) | 商用利用に制限がある。一般的にオープンソースとは見なされない。 |

| BSL | ソース公開型 | データベース、インフラツール | 一定期間後にオープンソース化されるが、それまでは商用制限が適用される。 |

| Unlicense / Public Domain | パブリックドメイン類似 | 小規模ユーティリティ | 法域によって法的有効性が不明確なため、法務部門が拒否するケースがある。 |

| Proprietary / Custom | 制限付き | ベンダーSDK | 再配布、改変、商用利用を禁止または制限する条項が含まれる可能性がある。 |

なぜライセンスリスクは見過ごされやすいのか

ライセンス問題の多くは、判断の誤りというよりも、開発環境の複雑さに起因しています。現代のソフトウェアは多層的で、依存関係が深く、しかも急速に進化しています。その構造自体が、リスクを見えにくくしているのです。

ライセンスリスクが見逃されやすい主な理由は、次のとおりです。

1. トランジティブ依存関係(依存関係の連鎖)が急速に増殖する

1つのパッケージを追加すると、そのパッケージがさらに複数の依存関係を引き込み、それらがまた別の依存関係を呼び込みます。

依存関係ツリーのどこかで、自社では本来選択しないようなライセンスを持つコンポーネントが組み込まれることがあります。そして、その存在に気づかないまま製品として出荷してしまうケースも少なくありません。

2. ライセンスのメタデータが不完全

パッケージレジストリの情報は必ずしも正確とは限りません。ライセンス情報が欠落していたり、誤って分類されていたり、過度に包括的に記載されている場合もあります。

複数のライセンスを併記しているパッケージや、バージョンごとにライセンスが変更されるケースも存在します。

そのため、単一のメタデータ項目だけに依存して判断するのは十分とは言えません。

3. コンテナが新たなリスクを持ち込む

ソースコードリポジトリ上では問題がなくても、コンテナイメージにはOSパッケージ、言語ランタイム、ビルドツールなどが含まれています。

これらのコンポーネントにも、それぞれ固有のライセンスが存在します。

4.気づかなかったライセンスも監査では問題になる

顧客やパートナー、調達部門から、SBOM(Software Bill of Materials)やライセンス情報の開示を求められる場面は年々増えています。

監査の場において、「そこに含まれているとは認識していなかった」という説明は通用しません。

実効性のあるライセンス管理の進め方

ライセンスリスクの管理にあたって、法務の専門資格や大規模な長期プロジェクトが不可欠というわけではありません。実際にうまく運用できているチームは、いくつかの基本原則を着実に実践しています。

ライセンスポリシーを明確にする

まずは、どのライセンスを許可するのか、どれをレビュー対象とするのか、どれを使用禁止とするのかを定義します。

あらかじめ判断基準を明文化しておくことで、現場での迷いや属人的な判断を防ぎ、対応のスピードと一貫性を高めることができます。

ライセンスチェックを継続的に実施する

ライセンス確認は、年に一度の棚卸しでは十分ではありません。プルリクエスト、CI、リリースパイプラインなど、日常の開発プロセスに自動チェックを組み込むことが重要です。

依存関係が出荷前の段階であれば修正は比較的容易ですが、顧客提供後に問題が発覚すると対応負荷は大きくなります。

リスクの高い項目を優先的に対応する

すべての検出結果を同じ重要度で扱うのは適切ではありません。あらゆる指摘を一律に「重大」として扱う仕組みは、次第に形骸化し、現場で注意を払われなくなる恐れがあります。

本当に影響の大きいライセンスが明確に識別され、チームが優先度を判断しやすい状態をつくることが重要です。

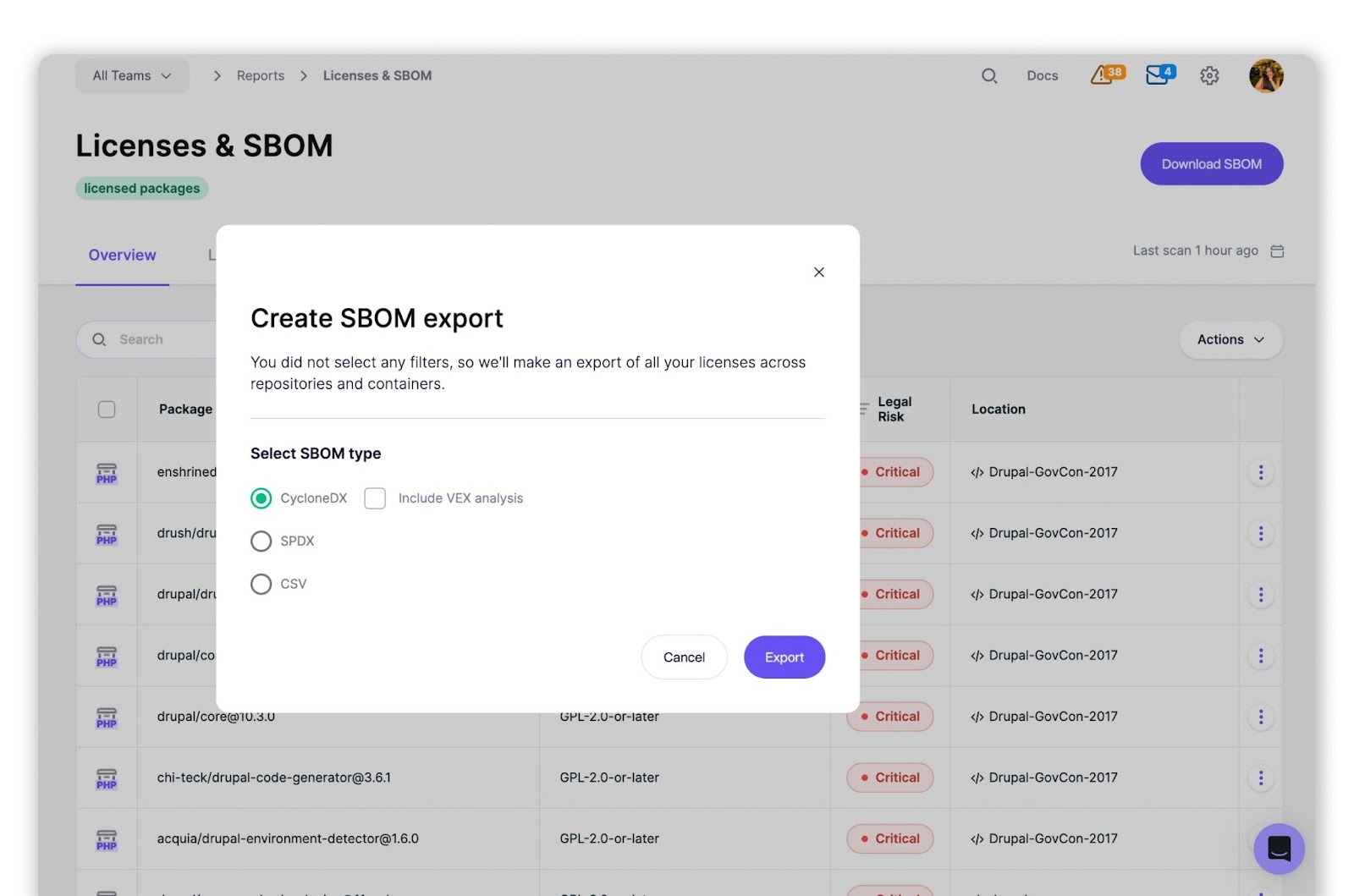

監査に備えたレポートをいつでも出力できるようにする

SBOM(Software Bill of Materials)やライセンスレポートの提出を求められる場面は、いずれ必ず訪れます。

その際に慌てて資料を作成するのではなく、必要な情報を即座にエクスポートできる体制を整えておくことが、実務上の大きな差につながります。

実務におけるライセンス適用のあり方

ライセンス管理は、開発者が日常的に利用している環境の中で機能してこそ、実効性を発揮します。

実務では、ライセンスチェックを独立した監査プロセスとして実施するのではなく、プルリクエストやCI実行時に自動的に行われる仕組みが望まれます。依存関係の追加によってポリシー違反となるライセンスが検出された場合、チームは対応方針を選択できます。変更をブロックする、レビュー対象としてフラグを立てる、あるいは継続監視とするなど、状況に応じた対応が可能です。

コードがマージされる前の段階でライセンス問題を可視化することで、対応は予測可能なものとなり、リリース直前や監査時に想定外の問題が発覚する事態を防ぐことができます。

Aikidoはどのようにライセンスリスクを判定しているのか(信頼性を支える仕組み)

Aikidoは、高い精度・低ノイズ・監査対応力を重視した多層的なアプローチでライセンスを判定しています。

多くのライセンススキャナーは、静的なパターンマッチングや不完全なメタデータに依存しているため、誤検知が多くなりがちです。その結果、検出結果への信頼が損なわれ、最終的にはアラートが無視される状況を招いてしまいます。

Aikidoは、パッケージレジストリの単一の「license」項目だけに依存しません。実際の依存関係ツリーでは、ライセンス情報が欠落していたり、不整合があったり、実態と異なる記載になっていることが少なくないためです。

そこで、実務で信頼できる結果を得るために、次のような多層的プロセスを採用しています。

1.依存関係とライセンス情報を網羅的に可視化

複数のエコシステムにまたがるマニフェストやロックファイルを取り込み、統合された依存関係グラフを構築します。各依存関係には、レジストリおよびソースリポジトリの関連メタデータを付加します。

これにより、トランジティブ依存関係やコンテナイメージ内のOSパッケージを含め、実際に出荷対象となる構成要素を正確に把握できます。

2.一般的なライセンスはルールベースで確実に識別

MIT、Apache-2.0、BSDなど、標準的なライセンスが適用されている大多数のパッケージについては、明確な判定ロジックに基づいて識別します。

処理は高速かつ一貫性があり、不要なアラートを抑制することでノイズを最小限に抑えます。

3.判断が難しいケースにはAI解析を活用

カスタム条項、特殊な記載形式、メタデータの欠落、複数ライセンスファイルの併存など、機械的な判定が難しいケースではAIによる解析を行います。

静的ツールでは見落とされやすいコピーレフト条項、再配布義務、利用制限条項などを読み取り、実質的な義務内容を解釈します。

また、大規模または非標準的なライセンステキストについては、重要な条項ごとに分割して解析し、精度を高めています。

4.影響度の高い事案は法務の知見で確認

解釈に幅があるケースや影響度の高い検出結果については、法務の専門家による確認プロセスを設けています。

これにより、自動化だけに依存するのではなく、実務上のライセンス義務に即した判断を担保します。

5.出荷バージョンに基づく正確な判定とポリシー適用

ライセンス条件は、同一プロジェクトであってもバージョンによって変更される場合があります。Aikidoは、実際に出荷する依存関係の正確なバージョンに基づいてライセンスを特定します。

さらに、その情報をポリシー管理と連携させることで、「許可」「要レビュー」「ブロック」といったルールをCI/CD上で自動的に適用できます。

他ツールとの比較ポイント

| 項目 | Aikido | Socket | JFrog Curation |

|---|---|---|---|

| ライセンス検出アプローチ | ハイブリッド(ルール+AI解析+法務確認) | 静的パターンマッチング | メタデータ+ルール |

| 誤検知(False Positive) | 低い | 高い | 中程度 |

| カスタム/独自ライセンス対応 | 強い | 限定的 | 限定的 |

| バージョン単位での解決 | 対応 | 不安定な場合が多い | 一部対応 |

| PR時点での強制適用 | 対応 | 対応 | 対応 |

| マルウェア検出 | 対応 | 非対応 | 限定的 |

| Pre-CVE/CVE未付与リスク検出 | 対応 | 非対応 | 限定的 |

| エコシステム対応範囲 | 非常に広範 | JavaScript中心 | 広範 |

| コンテナ内OSパッケージ対応 | 対応 | 一部対応 | 対応 |

Aikidoは、ルールベースの判定、AIによる解析、そして法務の知見を組み合わせたハイブリッド型アプローチを採用しています。これにより、静的パターンマッチングに依存するツールと比べて誤検知を抑えつつ、カスタムライセンスや独自ライセンスにも柔軟に対応できます。

また、Aikidoはライセンステキストの検出にとどまりません。マルウェアの検出や、まだCVEが付与されていないPre-CVEリスクにも対応しており、ソフトウェアサプライチェーン全体のリスクを包括的に可視化します。対応範囲はアプリケーションの依存関係だけでなく、コンテナイメージ内のOSパッケージにも及びます。

Socketは主にJavaScriptエコシステムに特化しており、静的なライセンス検出を中心としています。そのため、誤検知が多くなりやすく、バージョンごとの安定した解決が難しい場合があります。

JFrog Curationはより広範なエコシステムをサポートしていますが、カスタムライセンスやCVE未付与リスクへの対応は限定的です。

ライセンスリスクは、単独で存在するものではありません。実際のサプライチェーンリスクには、マルウェア、改ざんされたパッケージ、そしてCVEがまだ付与されていない新たな脅威も含まれます。Aikidoは、こうした広範なリスクの中でライセンスリスクを捉え、包括的に対処することを前提に設計されています。

まとめ

オープンソースライセンスは、恐れるべきものではありません。しかし、軽視してよいものでもありません。

現代の依存関係ツリーは非常に大規模かつ複雑であり、手作業での追跡には限界があります。ライセンスリスクを適切にコントロールできているチームには、共通点があります。可視化を自動化し、本当に重要な問題に優先順位を付け、開発の早い段階からチェックを組み込んでいることです。

Aikidoは、まさにそれを実現するために設計されています。

既存の開発ワークフローにライセンススキャンをどのように組み込めるか、ぜひ実際にお試しください。数分で最初のSBOMを生成することも可能です。

将来の監査対応や法務確認の場面で、その価値を実感いただけるはずです。