効果的なSOC運用を実現し、サイバー攻撃から身を守るには

急成長続けるセキュリティサービス市場。

しかし従来型のMSSでは効果に限界も

特定の組織や企業を執拗に狙い、内部情報を不正に取得する標的型攻撃や、情報を使えない状態にして身代金を要求するランサムウェアの被害が、近年目立つようになっています。攻撃手法も多様化しており、アンチウイルスソフトでは対応できないケースも増えています。攻撃対象となる組織や企業も、政府関係や大企業にとどまらず、中堅・中小企業へと拡大しています。あらゆる組織・企業がサイバー攻撃の被害を受ける可能性があるのです。

このような状況を受け、セキュリティ関連のサービスを採用するケースが増えています。IDC Japanが2017年6月に発表した国内セキュリティ市場規模予測によれば、2016年のセキュリティサービス市場規模は7,190億円であり、今後年平均5.6%の成長を果たし、2021年には9,434億円に達すると見込まれています。その代表ともいえるマネージド セキュリティ サービス(MSS)は、すでに数多くの企業が参入しており、どのような基準でサービスを選ぶべきか悩んでしまうくらいです。

一般的なMSSでは、セキュリティ インシデントを統合的に監視する組織である「セキュリティ オペレーション センター(SOC)」をサービス プロバイダーが用意し、そこで継続的な監視を行い、監視結果の報告を行います。多くの場合、ファイアウォールやIPS(不正侵入防止装置)、WAF(Webアプリケーション ファイアウォ−ル)等のセキュリティ対策製品のログを監視しており、それらが適切なログを生成するための運用やチューニングも行います。サービスによってはインシデント発生時に分析・報告を行うだけではなく、復旧まで支援することもあります。

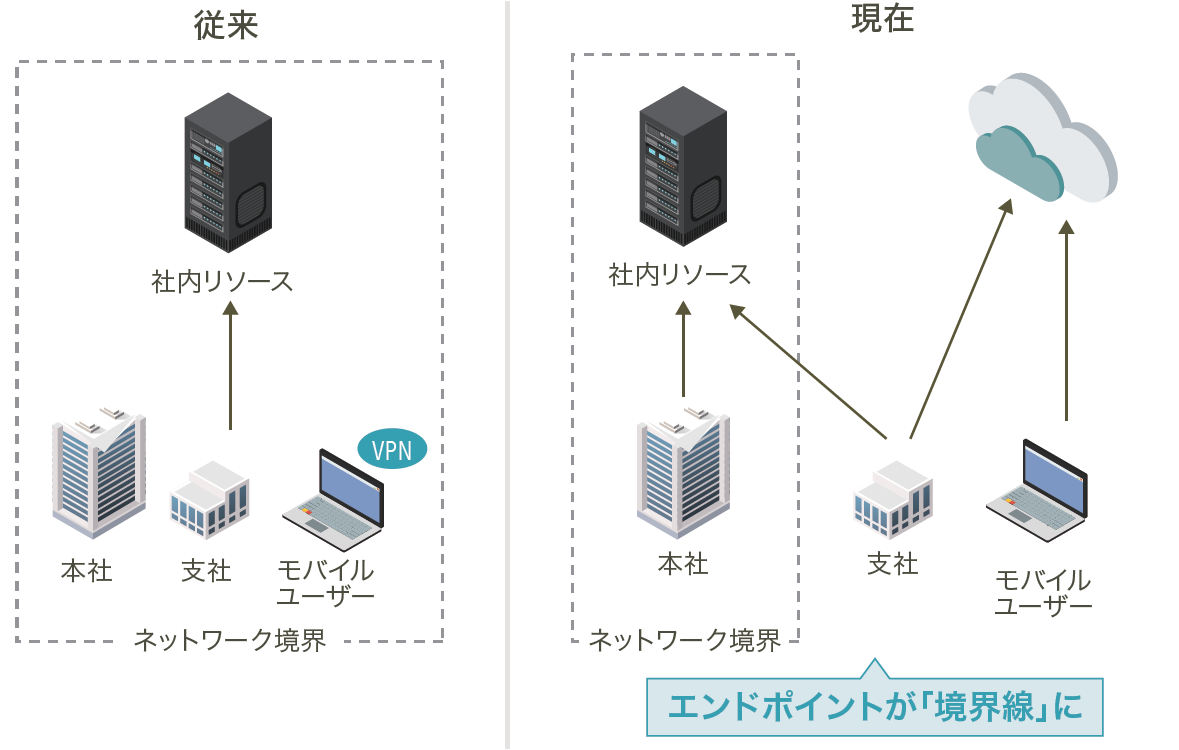

しかしここで注意すべきことがあります。ほとんどのMSSが、インターネットと内部ネットワークの境界に存在するセキュリティ対策製品を対象に、監視やインシデント検出を行っているということです。しかし最近の攻撃は巧妙化しており、セキュリティ対策製品のログを監視するだけでは、発見が難しいものが増えています。また常時SSL化の流れを悪用し、攻撃に使われるパケットをSSLで暗号化することで、セキュリティ対策製品のチェックをすり抜けるケースもあります。つまり一般的なMSSによる監視だけでは、サイバー攻撃を迅速に発見できない危険性があるのです。

アンチウイルスソフトやMSSでは限界があるのだとすれば、どのようにしてサイバー攻撃から身を守るべきなのでしょうか。解決策は監視対象をセキュリティ対策製品だけではなく、各PCやサーバー等のエンドポイントにまで広げることです。

エンドポイントのインシデントも監視対象に。

これを安全かつ効率的に行うにはEDRの活用が必須

このような監視を行うSOCを「ディープSOC」と呼ぶこともあります。しかしディープSOCの活動を内部ネットワークに対して直接的に行うことになると、内部の機密情報にもアクセスされる危険性があります。そのためこのようなSOCをアウトソースすることは簡単ではなく、アウトソースする場合でも被害を受けた時にだけスポット的に利用するケースが一般的でした。

しかし最近では、このような問題も解決可能になっています。エンドポイントのセキュリティ インシデントを可視化する「EDR(Endpoint Detection & Response)」が製品化されているからです。その代表格といえるのが「CB Defense」です。

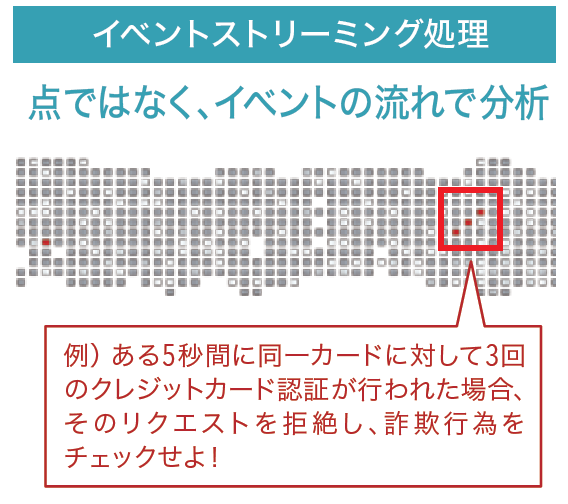

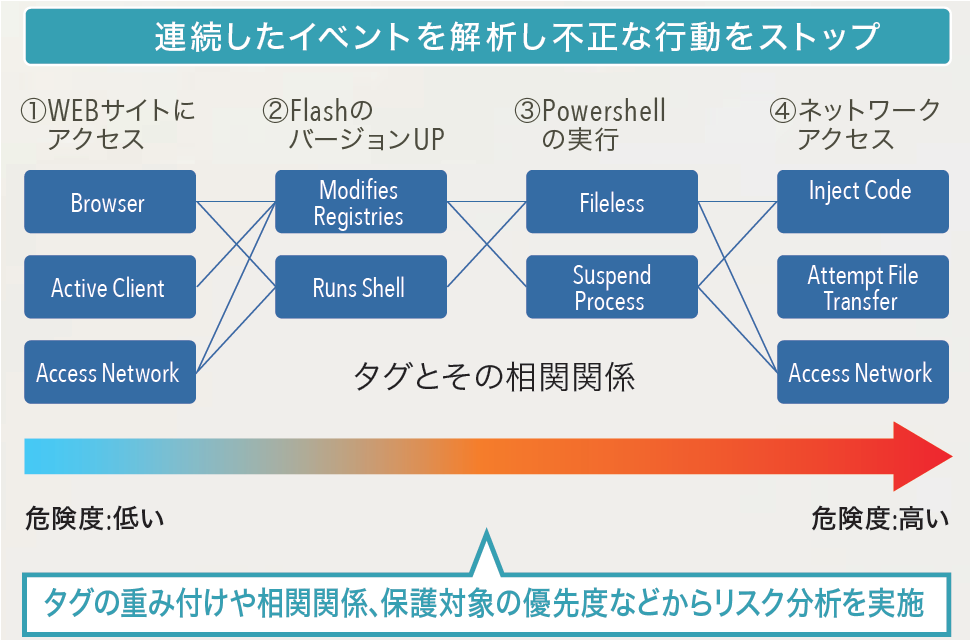

CB Defenseは、マルウェアによる攻撃はもちろんのこと、PowerShellのようなスクリプト言語を悪用した、マルウェアを使わない「ファイルレス(非マルウェア型)攻撃」も検出・防御できます。これを可能にしているのが「ストリーミング プリベンション」と呼ばれる機能です。

これは、エンドポイントで収集される膨大なイベント データに複数の観点でタグ付けを行い、そのタグの組み合わせによってサイバー攻撃が発生しているか否かを判断するというものです。たとえばファイルレス(非マルウェア)攻撃ツールの1つである「PowerShell Empire」 による攻撃は、ユーザーによるWebサイトへのアクセス、HTAファイルのダウンロード、VBScriptの実行、PowerShellの実行という、攻撃以外でも一般的に行われる操作が実行されます。そのため個々のイベント データを見るだけでは、攻撃が進んでいることがわかりません。しかしこれらを一連のアクションの連鎖として見ることで、「PowerShell Empire」による攻撃であることが理解できます。これを可能にしたのが「ストリーミング プリベンション」防御機能の礎となるイベント収集とタグ付けを行うセンサー技術であり、CB DefenseにおけるEDR実現の核となっています。

またCB Defenseのイベント情報は、「Splunk」などのSIEM(Security Information and Event Management)とも連携可能です。SIEMは、統合ログ管理とイベント管理を行うセキュリティ対策ツールであり、SOCの活動を支える基盤ともいえるものです。

このようなEDR機能を活用すれば、OSやネットワークのログを直接見ることなく、エンドポイントのセキュリティ インシデントを可視化できます。つまり機密情報の漏えいを心配することなく、社外のSOCサービスを利用できるようになるのです。また社内にSOCを設置する場合でも、見るべきログの量が劇的に削減されるため、被害状況の分析や対応、今後の対策立案等を、よりスピーディに行えるようになります。

サイバー攻撃の被害を最小化する上で、このような製品の活用は必須条件になるといえるでしょう。

VMware Carbon Black Cloud Endpoint Standardとは

VMware Carbon Black Cloud Endpoint Standard(旧CB Defense、以下Endpoint Standard)は、あらゆるサイバー攻撃からコンピューターを保護する次世代アンチウイルス+EDRソリューションです。マルウェア攻撃だけでなく、メモリやPowerShellなどスクリプト言語を悪用する非マルウェア(ファイルレス)攻撃などをブロックするとともに、万一の際にも侵入状況の把握やその対応を行うことができます。

詳しくはこちら

様々な企業が「VMware Carbon Black Cloud」を活用しています

株式会社ユーシン精機様

運用負荷をかけることなく、24時間365日エンドポイントセキュリティ強化を実現

スマートニュース株式会社様

脅威を分かりやすく可視化 運用も容易な次世代アンチウイルス+EDRを選択

HRBrain様

CB Defense導入の決め手になったのは、「Mac対応」と「EDR」が次世代アンチウイルスに統合されていた点

NTTスマイルエナジー様

CB Defenseの導入で「マルウェア等の最新の脅威から守られているという安心感」を得ることができた

- カテゴリ別

- 製品別

- ソリューション別

サイバネットシステム株式会社 ITソリューション事業部

サイバネットシステム株式会社 ITソリューション事業部